använder du internet? Antar att du gör. Då måste du ha stött på nyheter som hackare som stjäl data och tar ner tjänster & webbplatser. Här är några webbplats hacking tekniker hackare brukar använda.

i själva verket, enligt hacking statistik:

- 64% av företag erkänna att inför webbattacker

- 1/131 e-post innehåller skadlig kod i dem

- varje dag finns det 4000+ ransomware attacker som äger rum

- 95% överträdelser hända på grund av mänskliga fel

denna statistik är häpnadsväckande, minst sagt.

detta betyder inte att webbplatsägare är hänsynslösa. Nej, de vidtar försiktighetsåtgärder. Det är bara det – det räcker inte! Alla webbplatser och internettjänster har små sårbarheter som kan missbrukas av den ena eller andra webbplats hacking teknik. Om du inte identifierar och korrigerar dessa sårbarheter i tid förblir du osäker.

efter varje hack, jag har sett många undrar – ”om jag bara visste bättre om dessa hackare och webbplatsen hacking tekniker, jag kan ha lyckats undvek det.”

även om detta har viss sanning, är det inte helt sant.

som sagt, naturligtvis, kikar in i medvetandet hos hackare hjälper. Men utan ordentlig säkerhetsutrustning är du bara lika bra som en vapenlös soldat.

så med det här blogginlägget har vi skapat ett fönster för dig att undersöka en hackers verksamhet och förstå vanliga webbhot och hackningsteknikerna bakom dem.

nedan är de nio vanligaste webbplats hacking tekniker som används av angripare.

Top Website Hacking Techniques

Social engineering (Phishing, Baiting)

Phishing är en metod där angriparen replikerar den ursprungliga webbplatsen och sedan leder ett offer att använda denna falska webbplats snarare än den ursprungliga. När offret kommer in sina referenser i denna webbplats, alla detaljer skickas till angriparen. Denna metod kan användas för att få betalningsinformation som kreditkortsdata eller personlig information som inloggningsuppgifter till viktiga konton och webbplatser.

en annan typ av social ingenjörskonst är ’bete och switch’ attack. I denna hackningsteknik köper angripare reklamfläckar på pålitliga och populära webbplatser och lägger upp till synes legitima annonser. När annonserna lanseras, användare klickar på det bara för att finna sig inne i en webbplats som är fylld med skadlig kod. Dessa skadliga program installeras på offrets system och sedan har angriparen en fri körning inom sitt system

DDoS-attacker

Distributed Denial of Service (DDoS) används främst för att få ner webbplatser genom att krascha sina servrar. Angripare översvämmer servrarna på den riktade webbplatsen med hjälp av zombiedatorer eller botnät. Detta överväldigar servrarnas resurser och det kraschar. I flera fall användes denna attack också för att stjäla användarinformation genom att frysa användarformulären. Den senaste DDoS-attacken på GitHub är ett utmärkt exempel på hur allvarliga dessa attacker kan vara.

Kodinjektionsattacker

Kodinjektion är den allmänna termen som används för attacker som inkluderar att injicera skadliga koder i system. När det finns felaktig hantering av indata blir det sårbart för kodinjektionsattacker.

dessa attacker är möjliga när in-eller utdata inte är korrekt validerade. När en angripare kan injicera sin kod i systemet kan de äventyra systemets integritet och säkerhet. Dessa attacker kan också användas som ett sätt att starta ytterligare attacker eftersom systemet redan är infekterat och därmed sårbart.

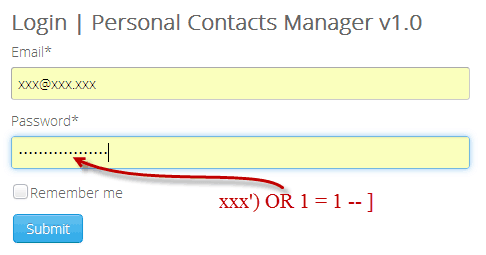

SQL Injection

denna attack utnyttjar huvudsakligen sårbarheter i en webbplats SQL-bibliotek eller databaser. Om en webbplats har någon sådan sårbarhet kan hackare använda enkla SQL-koder för att få information och data från databaserna. Dessa enkla koder lura systemet att betrakta dem som legit frågor och sedan ge tillgång till sin databas.

XSS attacker

även känd som Cross-Site Scripting attacker, i denna typ av attack, hackare injicera skadlig kod i en legit webbplats. När en besökare går in på webbplatsen och använder sina referenser lagras all data på webbplatsen, som angriparen kan komma åt när som helst. Dessa attacker kan effektivt användas för att stjäla användardata och privat information.

det finns två typer av XSS-attacker, lagrade XSS-attacker och reflekterade XSS-attacker. I lagrade attacker lagras det infekterade skriptet permanent på servern. Och angriparen kan hämta det när som helst. I reflekterade attacker studsas skripten av webbservrar i form av varningar eller sökresultat. Eftersom detta gör begäran ser äkta webbplatsen behandlar dem och blir smittad

utnyttja plugin sårbarheter

om du använder WordPress måste du vara bekant med plugins (extensions & moduler i fallet med Magento & Drupal respektive). Plugins anses vara de mest utsatta delarna av en webbplats. Alla föråldrade eller osäkra plugins från tredje part kan utnyttjas av angripare för att ta kontroll över din webbplats eller ta ner den helt. Det bästa sättet att vara säker är att alltid använda plugins från betrodda källor och alltid hålla dina plugins uppdaterade

Brute force

i denna hackningsteknik försöker angriparna flera kombinationer av lösenordet tills en av kombinationerna matchar. Denna metod är enkel att utföra men kräver enorm datorkraft att implementera. Längre lösenordet, hårdare är det att gissa med brute force. Ibland använder angripare också ordböcker för att påskynda processen

DNS-Spoofing

genom att använda DNS-spoofing-attacker kan angripare tvinga offer att landa på en falsk webbplats. Detta görs genom att ändra IP-adresserna lagrade i DNS-servern till en adress som leder till angriparens webbplats. DNS cache förgiftning är den process genom vilken den lokala DNS-servern, med den infekterade servern. När offret landar på den falska webbplatsen kan angriparen infektera offrets system med skadlig kod och använda andra webbplatshackningstekniker för att orsaka ytterligare skador.

Cookie stöld

så ofarligt som det låter kan denna attack effektivt stjäla alla dina viktiga data. Under surfningssessioner lagrar webbplatser massor av cookies på din dator. Dessa cookies innehåller mycket känslig information, inklusive dina inloggningsuppgifter som dina lösenord eller till och med dina betalningsuppgifter. Om angriparna får tag på dessa cookies kan de antingen stjäla all denna information eller använda den för att efterlikna dig online.

ovanstående attacker används vanligtvis mot någon sårbarhet som angriparna utnyttjar. Det är därför det är viktigt att hålla uppdatera din programvara & andra system.

när en sårbarhet har upptäckts är det nödvändigt att lappa ihop den innan en angripare utnyttjar den för att orsaka skada. Etiska hackare och säkerhetsforskare runt om i världen försöker upptäcka sådana säkerhetsgap för att säkerställa att de är fixade. Astras VAPT (Vulnerability Assessment & penetrationstestning) gör exakt det.

Dessutom kan du leta upp kända sårbarheter i systemet / programvaran du använder genom att följa denna webbplats: cve.mitre.org

åtgärder för att skydda dig från att bli hackad

nu vet vi de olika sätten angripare kan skada dig eller din webbplats. Detta kommer att hjälpa oss att förstå hur angripare fungerar och därmed göra det möjligt för oss att vidta mer effektiva åtgärder för att skydda oss från sådana angripare. Nedan följer några grundläggande steg för att skydda dina data från några vanliga webbplats hacking tekniker:

- Använd starka lösenord och 2-faktorautentiseringar när det är möjligt

- Håll dina plugins och programvara uppdaterade med de senaste säkerhetsuppdateringarna

- Använd starka brandväggar för att förhindra DDoS-attacker och blockera oönskade IP-adresser

- att upprätthålla korrekt kodrensning kan hjälpa till att stoppa SQL-injektionsattacker

- Undvik att klicka på okända länkar eller öppna bilagor i e-post från okända källor

- regelbundna säkerhetsrevisioner för att hålla reda på din webbplats säkerhet

webbplatser är alltid sårbara för sådana attacker och man behöver att vara vaksam dygnet runt. För att övervaka din webbplats säkerhet är Astras säkerhetsbrandvägg det bästa alternativet för dig.

med deras ständiga övervakning av din webbplats och en intuitiv instrumentpanel kommer du alltid att vara medveten om alla försök att sabotera din webbplats.