bruker du internett? Gjett er du gjør. Da må du ha kommet over nyheter som hackere stjele data og bringe ned tjenester & nettsteder. Her er noen nettside hacking teknikker hackere vanligvis bruker.

faktisk, ifølge hacking statistikk:

- 64% av selskaper innrømmer overfor web angrep

- 1/131 e-poster inneholder malware i dem

- Hver dag er det 4000 + ransomware angrep finner sted

- 95% brudd skje på grunn av menneskelige feil

denne statistikken er oppsiktsvekkende, for å si det mildt.

Dette betyr ikke at nettstedseiere er hensynsløse. Nei, de tar forholdsregler. Det er bare det – dette er ikke nok! Alle nettsteder og internett-tjenester har små sårbarheter som kan misbrukes av denne eller den aktuelle hackingsteknikken. Med mindre du identifiserer og lapper disse sikkerhetsproblemene i tide, forblir du usikret.

etter hver hack har jeg sett mange lurer på – » Hvis jeg bare visste bedre om disse hackerne og hackingsteknikkene på nettstedet, kunne jeg ha lykkes med å dodged det .»

selv om dette har en viss sannhet i seg, er det ikke helt sant.

Det blir sagt, selvfølgelig, titte inn i hodet av hackere hjelper. Men uten riktig sikkerhetsutstyr er du bare så god som en våpenløs soldat.

Så, med dette blogginnlegget, har vi laget et vindu for deg å se inn i driften av en hacker og forstå vanlige web trusler og hacking teknikker bak dem.

Nedenfor er de ni vanligste nettsted hacking teknikker som brukes av angripere.

Topp Nettside Hacking Teknikker

Social engineering (Phishing, Baiting)

Phishing Er en metode der angriperen replikerer den opprinnelige nettsiden og deretter fører et offer til å bruke denne falske nettsiden i stedet for den opprinnelige. Når offeret går inn i legitimasjonen til denne nettsiden, sendes alle detaljer til angriperen. Denne metoden kan brukes til å skaffe betalingsinformasjon som kredittkortdata eller personlig informasjon som påloggingsinformasjon til viktige kontoer og nettsteder.

En annen type sosialteknikk er ‘agn og bytte’ angrep. I denne hacking teknikk, angripere kjøpe reklame flekker på pålitelige og populære nettsteder og sette opp tilsynelatende legit annonser. Når annonsene er lansert, brukere klikker på den bare for å finne seg inne i et nettsted som er fylt med malware. Disse malware blir installert på offerets system og deretter angriperen har en gratis kjøre i systemet

DDoS angrep

Distribuert Tjenestenekt (DDoS) er hovedsakelig brukt til å få ned nettsteder ved å krasje sine servere. Attackers oversvømmer serverne til det målrettede nettstedet ved hjelp av zombie datamaskiner eller botnets. Dette overvelder ressursene til serverne og det krasjer. I flere tilfeller ble dette angrepet også brukt til å stjele brukerinformasjon ved å fryse brukerskjemaene. Det siste DDoS-angrepet På GitHub er et utmerket eksempel på hvor alvorlige disse angrepene kan være.

Kodeinjeksjonsangrep

kodeinjeksjon er den generelle termen som brukes for angrep som inkluderer injisering av ondsinnede koder i systemer. Når det er feil håndtering av inngangsdata, blir det sårbart for kodeinjeksjonsangrep.

disse angrepene er mulige når inngangs-eller utgangsdata ikke er riktig validert. Når en angriper er i stand til å injisere koden i systemet, kan de kompromittere integriteten og sikkerheten til systemet. Disse angrepene kan også brukes som en måte å starte ytterligere angrep siden systemet allerede er infisert og dermed sårbart.

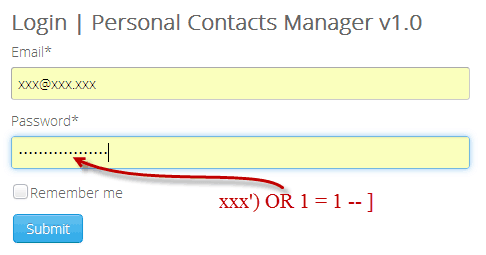

SQL Injection

dette angrepet utnytter sårbarheter i SQL-biblioteker eller databaser på et nettsted. I tilfelle et nettsted har en slik sårbarhet, hackere kan bruke enkle SQL-koder for å få informasjon og data fra databasene. Disse enkle kodene lure systemet til å vurdere dem som legit spørringer og deretter gi tilgang til databasen.

XSS angrep

også kjent Som Cross-Site Scripting angrep, i denne typen angrep, hackere injisere ondsinnet kode i en legit nettside. Når en besøkende går inn på nettstedet og bruker legitimasjonen, lagres alle data på nettstedet, som angriperen kan få tilgang til når som helst. Disse angrepene kan effektivt brukes til å stjele brukerdata og privat informasjon.

det finnes to TYPER xss-angrep, lagrede xss-angrep og reflekterte xss-angrep. I lagrede angrep holdes det infiserte skriptet permanent på serveren. Og angriperen kan hente den når som helst. I reflekterte angrep blir skriptene spratt av webservere i form av advarsler eller søkeresultater. Siden dette gjør forespørselen ser autentisk nettstedet behandler dem og blir infisert

Utnytte plugin sårbarheter

hvis Du bruker WordPress så må du være kjent med plugins (utvidelser & moduler i Tilfelle Magento & Drupal henholdsvis). Plugins regnes som de mest sårbare delene av et nettsted. Eventuelle utdaterte eller usikrede tredjeparts plugins kan utnyttes av angripere for å ta kontroll over nettstedet ditt eller ta det helt ned. Den beste måten å være trygg er å alltid bruke plugins fra pålitelige kilder og alltid holde plugins oppdatert

Brute force

i denne hacking teknikk, angriperne prøve flere kombinasjoner av passordet til en av kombinasjonen matcher. Denne metoden er enkel å utføre, men krever stor datakraft å implementere. Lengre passord, tøffere det er å gjette ved hjelp av brute force. Noen ganger bruker angripere også ordbøker for å øke hastigheten på prosessen

DNS-Spoofing

ved Å bruke DNS-spoofing-angrep, kan angripere tvinge ofre til å lande på et falskt nettsted. Dette gjøres ved å endre IP-adressene som er lagret i DNS-serveren til en adresse som fører til angriperens nettsted. DNS cache forgiftning er prosessen der den lokale DNS-serveren, med den infiserte serveren. Når offeret lander på den falske nettsiden, angriperen kan infisere offerets system med malware og bruke andre nettstedet hacking teknikker for å forårsake ytterligere skade.

Cookie theft

så ufarlig som det høres ut, kan dette angrepet effektivt stjele alle dine viktige data. Under nettlesingsøkter lagrer nettsteder tonnevis av informasjonskapsler på datamaskinen din. Disse informasjonskapslene inneholder mye sensitiv informasjon, inkludert påloggingsinformasjon som passord eller betalingsdata. Hvis angriperne får tak i disse informasjonskapslene, kan de enten stjele all denne informasjonen eller bruke den til å etterligne deg på nettet.

ovennevnte angrep brukes vanligvis mot noe sårbarhet som angriperne utnytter. Det er derfor det er viktig å holde oppdatere programvaren & andre systemer.

når et sikkerhetsproblem er oppdaget, er det nødvendig å lappe det opp før en angriper utnytter det for å forårsake skade. Etiske hackere og sikkerhetsforskere over hele verden prøver å oppdage slike sikkerhetshull for å sikre at de er løst. Astra ‘ S VAPT (Vulnerability Assessment & Penetration Testing) gjør akkurat det.

Videre kan du slå opp kjente sårbarheter i systemet / programvaren du bruker ved å følge denne nettsiden: cve.mitre.org

Trinn for å beskytte deg mot å bli hacket

Nå vet vi de ulike måtene angripere kan skade deg eller ditt nettsted. Dette vil hjelpe oss med å forstå hvordan angripere fungerer og dermed gjøre oss i stand til å ta mer effektive skritt for å beskytte oss mot slike angripere. Nedenfor er noen grunnleggende trinn for å beskytte dine data fra noen vanlige nettside hacking teknikker:

- Bruk sterke passord og 2-faktorautentiseringer der det er mulig

- Hold plugins og programvare oppdatert med de nyeste sikkerhetsoppdateringene

- Bruk sterke brannmurer for å forhindre DDoS-angrep og blokkere uønskede IP-adresser

- Opprettholdelse av riktig kode sanitisering kan bidra til å stoppe SQL-injeksjonsangrep

- Unngå å klikke på ukjente koblinger eller åpne vedlegg i e-post fra ukjente kilder

- regelmessige sikkerhetsrevisjoner for å holde oversikt over nettstedets sikkerhet

nettsteder er alltid sårbare for slike angrep og man trenger å være årvåken døgnet rundt. For å overvåke nettstedets sikkerhet Er Astras sikkerhetsbrannmur det beste alternativet for deg.

med deres konstante overvåking av nettstedet ditt og et intuitivt dashbord, vil du alltid være oppmerksom på eventuelle forsøk på å sabotere nettstedet ditt.