käytätkö Internetiä? Taidat tietää. Sitten on täytynyt törmätä uutisiin, kuten hakkereihin, jotka varastavat tietoja ja kaatavat palvelut & sivustot. Seuraavassa on joitakin verkkosivuilla hakkerointi tekniikoita hakkerit yleensä käyttävät.

itse asiassa hakkerointitilastojen mukaan:

- 64% yrityksistä, jotka myöntävät kohdanneensa verkkohyökkäyksiä

- 1/131 sähköpostit sisältävät haittaohjelmia niissä

- joka päivä tapahtuu 4000+ ransomware-hyökkäystä

- 95% rikkomuksista tapahtuu inhimillisten virheiden vuoksi

nämä tilastot ovat vähintäänkin hätkähdyttäviä.

tämä ei tarkoita, että verkkosivujen omistajat olisivat holtittomia. Ei, he tekevät varotoimia. Se on vain – että-tämä ei riitä! Kaikki sivustot ja internet-palvelut ovat minuutin haavoittuvuuksia, joita voidaan käyttää väärin tämän tai kyseisen sivuston hakkerointi tekniikka. Ellet Tunnista ja paikata näitä haavoittuvuuksia ajoissa, jäät suojaamattomaksi.

jokaisen hakkeroinnin jälkeen olen nähnyt monen ihmettelevän – ” jos vain tietäisin paremmin näistä hakkereista ja verkkosivujen hakkerointitekniikoista, olisin ehkä onnistunut väistämään sen.”

vaikka tässä on jotain perää, se ei ole täysin totta.

tästä huolimatta hakkereiden mieliin kurkistaminen tietysti auttaa. Mutta ilman kunnon turvalaitteita olet vain yhtä hyvä kuin aseeton sotilas.

tämän blogikirjoituksen myötä olemme luoneet ikkunan, jossa voit tarkastella hakkerin toimintaa ja ymmärtää yleisiä verkkouhkia ja hakkerointitekniikoita niiden takana.

alla on yhdeksän yleisintä hyökkääjien käyttämää verkkosivujen hakkerointitekniikkaa.

Top Website Hacking Techniques

Social engineering (Phishing, Baiting)

Phishing on menetelmä, jossa hyökkääjä kopioi alkuperäisen verkkosivuston ja johdattaa sitten uhrin käyttämään tätä valesivustoa alkuperäisen sijaan. Kun uhri syöttää valtakirjansa tälle sivustolle, kaikki tiedot lähetetään hyökkääjälle. Tätä menetelmää voidaan käyttää maksutietojen, kuten luottokorttitietojen tai henkilökohtaisten tietojen, kuten kirjautumistietojen hankkimiseen tärkeille tileille ja verkkosivustoille.

toinen yhteiskuntatekniikan muoto on ”bait and switch” – hyökkäys. Tässä hakkerointitekniikassa hyökkääjät ostavat mainospaikkoja luotettavilta ja suosituilta verkkosivustoilta ja laittavat näennäisesti laillisia mainoksia. Kun mainokset on käynnistetty, käyttäjät klikkaavat sitä vain löytääkseen itsensä haittaohjelmien täyttämän verkkosivuston sisältä. Nämä haittaohjelmat asennetaan uhrin järjestelmään ja sitten hyökkääjä on vapaa ajaa järjestelmässään

DDoS hyökkäykset

Distributed Denial of Service (DDoS) käytetään pääasiassa kaataa sivustoja kaatamalla niiden palvelimet. Hyökkääjät tulvivat kohdesivuston palvelimille zombitietokoneiden tai bottiverkkojen avulla. Tämä hukuttaa palvelimien resurssit ja se kaatuu. Useissa tapauksissa tätä hyökkäystä käytettiin myös käyttäjätietojen varastamiseen jäädyttämällä käyttäjälomakkeet. Äskettäinen palvelunestohyökkäys GitHubiin on erinomainen esimerkki siitä, kuinka vakavia nämä hyökkäykset voivat olla.

Code injection attacks

Code injection on yleinen termi, jota käytetään hyökkäyksistä, joihin kuuluu haitallisten koodien pistäminen järjestelmiin. Aina kun syöttötietoja käsitellään väärin, se on altis koodin ruiskutushyökkäyksille.

nämä hyökkäykset ovat mahdollisia, jos syöttö-tai lähtötietoja ei ole asianmukaisesti validoitu. Kun hyökkääjä pystyy pistämään koodinsa järjestelmään, he voivat vaarantaa järjestelmän eheyden ja turvallisuuden. Näitä hyökkäyksiä voidaan käyttää myös keinona käynnistää uusia hyökkäyksiä, koska järjestelmä on jo saastunut ja siten haavoittuva.

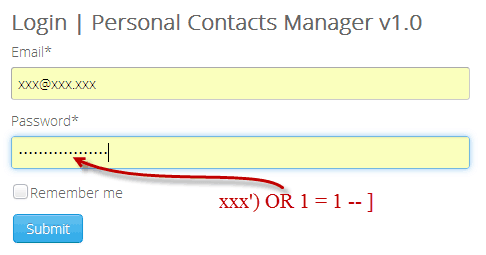

SQL Injection

tämä hyökkäys hyödyntää laajalti haavoittuvuuksia verkkosivuston SQL-kirjastoissa tai tietokannoissa. Mikäli sivustolla on tällainen haavoittuvuus, hakkerit voivat käyttää yksinkertaisia SQL-koodeja saadakseen tietoa ja dataa tietokannoista. Nämä yksinkertaiset koodit huijata järjestelmän harkitsemaan niitä legit kyselyt ja sitten antaa pääsyn sen tietokantaan.

XSS-hyökkäykset

tunnetaan myös Cross-Site Scripting-hyökkäyksinä, tämän tyyppisessä hyökkäyksessä hakkerit ruiskuttavat haitallisen koodin lailliselle verkkosivustolle. Kun kävijä tulee verkkosivustolle ja käyttää heidän tunnuksiaan, kaikki tiedot tallennetaan verkkosivustolle, johon hyökkääjä voi päästä käsiksi milloin tahansa. Näitä hyökkäyksiä voidaan käyttää tehokkaasti käyttäjä-ja yksityistietojen varastamiseen.

XSS-hyökkäyksiä on kahdenlaisia, tallennettuja XSS-hyökkäyksiä ja heijastuneita XSS-hyökkäyksiä. Tallennetuissa hyökkäyksissä tartunnan saanut skripti säilytetään pysyvästi palvelimessa. Hyökkääjä voi hakea sen milloin vain. Heijastetuissa hyökkäyksissä skriptejä pompotellaan www-palvelimilta varoitusten tai hakutulosten muodossa. Koska tämä saa pyynnön näyttämään aidolta, sivusto käsittelee niitä ja saa tartunnan

hyödyntämällä plugin haavoittuvuuksia

jos käytät WordPress niin sinun täytyy tuntea plugins (laajennukset & moduulit tapauksessa Magento & Drupal vastaavasti). Liitännäisiä pidetään sivuston haavoittuvimpina osina. Vanhentuneita tai suojaamattomia kolmannen osapuolen plugins voidaan hyödyntää hyökkääjät ottaa haltuunsa sivuston tai kaataa se kokonaan. Paras tapa pysyä turvassa on aina käyttää luotetuista lähteistä peräisin olevia liitännäisiä ja pitää liitännäiset aina ajan tasalla

Brute force

tässä hakkerointitekniikassa hyökkääjät kokeilevat useita salasanayhdistelmiä, kunnes jokin yhdistelmistä täsmää. Tämä menetelmä on helppo toteuttaa, mutta vaatii valtavan laskentatehon toteuttaa. Pidempi salasana, kovempi se on arvata käyttäen raakaa voimaa. Joskus hyökkääjät käyttävät myös sanakirjoja nopeuttaakseen prosessia

DNS-huijaus

käyttämällä DNS-huijaushyökkäyksiä hyökkääjät voivat pakottaa uhrit laskeutumaan valesivustolle. Tämä tapahtuu vaihtamalla DNS-palvelimeen tallennetut IP-osoitteet osoitteeseen, joka johtaa hyökkääjän verkkosivustolle. DNS välimuisti myrkytys on prosessi, jolla paikallinen DNS-palvelin, tartunnan palvelimen. Kun uhri laskeutuu valesivustolle, hyökkääjä voi tartuttaa uhrin järjestelmään haittaohjelman ja käyttää muita sivuston hakkerointitekniikoita aiheuttaakseen lisää vahinkoa.

Keksivarkaus

niin vaarattomalta kuin se kuulostaakin, tämä hyökkäys voi tehokkaasti varastaa kaikki tärkeät tietosi. Selausistuntojen aikana verkkosivustot tallentavat tietokoneellesi runsaasti evästeitä. Nämä evästeet sisältävät paljon arkaluonteisia tietoja, mukaan lukien kirjautumistunnuksesi, kuten salasanasi tai jopa maksutietosi. Jos hyökkääjät saavat käsiinsä nämä evästeet, he voivat joko varastaa kaikki nämä tiedot tai käyttää niitä esiintyäkseen verkossa.

edellä mainittuja hyökkäyksiä käytetään yleensä jotakin haavoittuvuutta vastaan, jota hyökkääjät käyttävät hyväkseen. Siksi on tärkeää päivittää jatkuvasti ohjelmistosi & muita järjestelmiä.

kun haavoittuvuus on löydetty, se on paikattava ennen kuin hyökkääjä käyttää sitä hyväkseen aiheuttaakseen vahinkoa. Eettiset hakkerit ja tietoturvatutkijat ympäri maailmaa yrittävät löytää tällaisia tietoturva-aukkoja varmistaakseen, että ne ovat kiinteitä. Astran VAPT (Haavoittuvuusarviointi & Penetration Testing) tekee juuri niin.

lisäksi voit etsiä tunnettuja haavoittuvuuksia käyttämästäsi järjestelmästä/ohjelmistosta seuraamalla tätä verkkosivustoa: cve.mitre.org

askeleita suojautua hakkeroinnilta

nyt tiedämme eri tavat, joilla hyökkääjät voivat vahingoittaa sinua tai verkkosivustoasi. Tämä auttaa meitä ymmärtämään, miten hyökkääjät toimivat, ja auttaa meitä siten ryhtymään tehokkaampiin toimiin suojautuaksemme tällaisilta hyökkääjiltä. Alla on muutamia perusvaiheita suojata tietoja joitakin yhteisiä verkkosivuilla hakkerointi tekniikoita:

- käytä vahvoja salasanoja ja 2-tekijän todennuksia aina kun mahdollista

- pidä laajennukset ja ohjelmistot ajan tasalla uusimmilla tietoturvakorjauksilla

- käytä vahvoja palomuureja DDoS-hyökkäysten estämiseksi ja ei-toivottujen IP-osoitteiden estämiseksi

- oikean koodin puhdistamisen ylläpitäminen voi auttaa lopettamaan SQL-injektiohyökkäykset

- välttämään tuntemattomien linkkien napsauttamista tai liitteiden avaamista tuntemattomista lähteistä peräisin olevassa sähköpostissa

- säännölliset tietoturvatarkastukset sivustosi tietoturvan seuraamiseksi

sivustot ovat aina alttiita tällaisille hyökkäyksille ja yksi tarve olla valppaana kellon ympäri. Seurata sivustosi turvallisuutta, Astra turvallisuus palomuuri on paras vaihtoehto sinulle.

niiden jatkuva seuranta sivuston ja intuitiivinen kojelauta, olet aina tietoinen kaikista yrityksistä sabotoida sivuston.