- co to jest Monitorowanie sieci?

- Jak Działa Monitoring Sieci?

- monitorowanie sprzętu sieciowego

- Jak monitorować Sprzęt sieciowy

- monitorowanie ruchu sieciowego na żywo

- warstwa aplikacji (warstwa 7)

- warstwa transportowa (warstwa 4)

- monitorowanie ruchu w sieci

- Monitorowanie sieci a zarządzanie siecią

- korzyści z monitorowania sieci

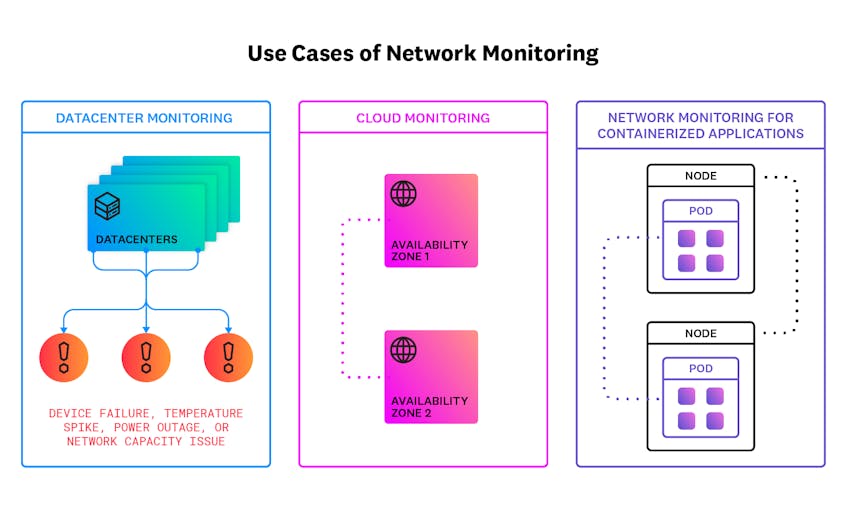

- podstawowe przypadki użycia dla monitorowania sieci

- wyzwania związane z monitorowaniem sieci

- narzędzia do monitorowania sieci

co to jest Monitorowanie sieci?

Monitorowanie sieci śledzi kondycję sieci w jej warstwach sprzętowych i programowych. Inżynierowie wykorzystują Monitorowanie sieci, aby zapobiegać awariom i awariom sieci oraz rozwiązywać je. W tym artykule opiszemy, jak działa Monitorowanie sieci, jego podstawowe przypadki użycia, typowe wyzwania związane ze skutecznym monitorowaniem sieci oraz główne funkcje, których należy szukać w narzędziu do monitorowania sieci.

Jak Działa Monitoring Sieci?

sieci umożliwiają przesyłanie informacji między dwoma systemami, w tym między dwoma komputerami lub aplikacjami. Model Open Systems Interconnection (OSI) dzieli kilka funkcji, na których systemy komputerowe polegają do wysyłania i odbierania danych. Aby dane mogły być przesyłane przez sieć, będą one przechodzić przez każdy komponent OSI, wykorzystując różne protokoły, począwszy od warstwy fizycznej, a skończywszy na warstwie aplikacji. Monitorowanie sieci zapewnia wgląd w różne komponenty tworzące sieć, dzięki czemu inżynierowie mogą rozwiązywać problemy z siecią na dowolnej warstwie, w której występują.

monitorowanie sprzętu sieciowego

firmy, które uruchamiają obciążenia bieżące lub zarządzają centrami danych, muszą upewnić się, że fizyczny sprzęt, przez który przechodzi ruch sieciowy, jest zdrowy i sprawny. Zazwyczaj obejmuje to warstwy fizyczne, łącza danych i sieci w modelu OSI (warstwy 1, 2 i 3). W tym ukierunkowanym na urządzenia podejściu do monitorowania firmy monitorują komponenty do przesyłania danych, takie jak okablowanie, oraz urządzenia sieciowe, takie jak routery, przełączniki i zapory sieciowe. Urządzenie sieciowe może mieć wiele interfejsów, które łączą je z innymi urządzeniami, a awarie sieci mogą wystąpić w dowolnym interfejsie.

Jak monitorować Sprzęt sieciowy

większość urządzeń sieciowych jest wyposażona w obsługę standardu Simple Network Management Protocol (SNMP). Za pośrednictwem SNMP można monitorować przychodzący i wychodzący ruch sieciowy oraz inne ważne dane telemetryczne sieci, które mają kluczowe znaczenie dla zapewnienia sprawności i wydajności urządzeń lokalnych.

Protokół internetowy (IP) jest standardem używanym w prawie wszystkich sieciach w celu zapewnienia systemu adresowania i routingu dla urządzeń. Protokół ten umożliwia przesyłanie informacji do właściwego miejsca docelowego za pośrednictwem dużych sieci, w tym publicznego Internetu.

inżynierowie i administratorzy sieci zazwyczaj używają narzędzi do monitorowania sieci do zbierania następujących typów wskaźników z urządzeń sieciowych:

-

Uptime

czas, przez jaki urządzenie sieciowe pomyślnie wysyła i odbiera dane.

-

wykorzystanie procesora

zakres, w jakim urządzenie sieciowe wykorzystało swoją zdolność obliczeniową do przetwarzania danych wejściowych, przechowywania danych i tworzenia danych wyjściowych.

-

wykorzystanie przepustowości

Ilość danych w bajtach, które są obecnie wysyłane lub odbierane przez określony interfejs sieciowy. Inżynierowie śledzą zarówno wielkość wysyłanego ruchu, jak i procent całkowitej wykorzystywanej przepustowości.

-

przepustowość

szybkość ruchu, w bajtach na sekundę, przechodzącego przez interfejs urządzenia w określonym czasie. Inżynierowie zazwyczaj śledzą przepustowość jednego interfejsu i sumę przepustowości wszystkich interfejsów na jednym urządzeniu.

-

błędy/odrzucenia interfejsu

są to błędy na urządzeniu odbiorczym, które powodują upuszczenie pakietu danych przez interfejs sieciowy. Błędy interfejsu i odrzuty mogą wynikać z błędów konfiguracji, problemów z przepustowością lub z innych powodów.

-

wskaźniki IP

wskaźniki IP, takie jak opóźnienie czasowe i liczba przeskoków, mogą mierzyć szybkość i wydajność połączeń między urządzeniami.

należy pamiętać, że w środowiskach chmurowych firmy kupują zasoby obliczeniowe i sieciowe od dostawców chmury, którzy utrzymują fizyczną infrastrukturę, która będzie uruchamiać ich usługi lub aplikacje. Hosting w chmurze przenosi zatem odpowiedzialność za zarządzanie sprzętem fizycznym na dostawcę chmury.

monitorowanie ruchu sieciowego na żywo

ponad warstwami sprzętowymi sieci, warstwy oprogramowania stosu sieciowego są również zaangażowane, gdy dane są przesyłane przez sieć. Dotyczy to głównie warstw transportowych i aplikacyjnych modelu OSI (warstwa 4 i warstwa 7). Monitorowanie tych warstw pomaga zespołom śledzić stan usług, aplikacji i podstawowych zależności sieci podczas komunikacji w sieci. Następujące protokoły sieciowe są szczególnie ważne do monitorowania, ponieważ są podstawą większości komunikacji sieciowej:

warstwa aplikacji (warstwa 7)

-

Hypertext Transfer Protocol (HTTP)

protokół używany przez klientów (zazwyczaj przeglądarki internetowe) do komunikacji z serwerami WWW. Podstawowe parametry HTTP obejmują wolumen żądania, błędy i opóźnienia. HTTPS to bezpieczniejsza, szyfrowana wersja HTTP.

-

Domain Name System (DNS)

protokół, który tłumaczy nazwy komputerów (takie jak „server1.example.com”) do adresów IP za pomocą różnych serwerów nazw. Metryki DNS obejmują wolumen żądań, błędy, Czas odpowiedzi i limity czasowe.

warstwa transportowa (warstwa 4)

-

Internet Protocol (IP) – protokół kontroli transmisji (TCP)

protokół, który sekwencjonuje pakiety w odpowiedniej kolejności i dostarcza pakiety do docelowego adresu IP. Wskaźniki TCP do monitorowania mogą obejmować dostarczane Pakiety, szybkość transmisji, opóźnienia, retransmity i jitter.

-

User Datagram Protocol (UDP)

UDP to kolejny protokół do przesyłania danych. Oferuje szybsze prędkości transmisji, ale bez zaawansowanych funkcji, takich jak gwarantowane dostarczanie lub sekwencjonowanie pakietów.

monitorowanie ruchu w sieci

aplikacje do monitorowania sieci mogą polegać na różnych metodach monitorowania tych protokołów komunikacyjnych, w tym nowszych technologiach, takich jak rozszerzony filtr pakietów Berkeley (eBPF). Przy minimalnym obciążeniu, eBPF śledzi pakiety danych sieciowych podczas przepływu między zależnościami w Twoim środowisku i przekłada dane na format czytelny dla człowieka.

Monitorowanie sieci a zarządzanie siecią

Monitorowanie sieci śledzi kondycję sieci w jej warstwach sprzętowych i programowych. Inżynierowie wykorzystują Monitorowanie sieci, aby zapobiegać awariom i awariom sieci oraz rozwiązywać je. W tym artykule opiszemy, jak działa Monitorowanie sieci, jego podstawowe przypadki użycia, typowe wyzwania związane ze skutecznym monitorowaniem sieci oraz główne funkcje, których należy szukać w narzędziu do monitorowania sieci.

kompleksowy wgląd w lokalną sieć chmurową &

korzyści z monitorowania sieci

awarie sieci mogą powodować poważne zakłócenia w działalności, a w złożonych, rozproszonych sieciach kluczowe znaczenie ma pełny wgląd w informacje, aby zrozumieć i rozwiązać problemy. Na przykład problem z łącznością w jednym regionie lub strefie dostępności może mieć daleko idący wpływ na całą usługę, jeśli zapytania międzyregionalne zostaną odrzucone.

jedną z powszechnych zalet monitorowania urządzeń sieciowych jest to, że pomaga zapobiegać lub minimalizować przerwy w funkcjonowaniu firmy. Narzędzia do monitorowania sieci mogą okresowo zbierać informacje z urządzeń, aby upewnić się, że są one dostępne i działają zgodnie z oczekiwaniami, a także mogą ostrzegać, jeśli nie są. Jeśli na urządzeniu pojawi się problem, taki jak wysokie nasycenie określonego interfejsu, inżynierowie sieci mogą działać szybko, aby zapobiec przestojom lub skutkom dla użytkownika. Na przykład zespoły mogą wdrożyć równoważenie obciążenia w celu dystrybucji ruchu na wielu serwerach, jeśli monitorowanie ujawni, że jeden host nie wystarcza do obsługi ilości żądań.

Kolejną zaletą monitorowania sieci jest to, że może pomóc firmom poprawić wydajność aplikacji. Na przykład utrata pakietów sieciowych może objawiać się opóźnieniem aplikacji skierowanym do użytkownika. Dzięki monitorowaniu sieci inżynierowie mogą dokładnie zidentyfikować miejsce utraty pakietów i rozwiązać problem. Monitorowanie danych sieciowych pomaga również firmom obniżyć koszty związane z siecią, ujawniając nieefektywne wzorce ruchu międzyregionalnego. Wreszcie inżynierowie mogą również użyć monitorowania sieci, aby sprawdzić, czy ich aplikacje mogą dotrzeć do serwerów DNS, bez których witryny internetowe nie będą ładować się poprawnie dla użytkowników.

nowoczesne narzędzia monitorujące mogą łączyć dane sieciowe z metrykami infrastruktury, metrykami aplikacji i innymi metrykami, zapewniając wszystkim inżynierom w organizacji dostęp do tych samych informacji podczas diagnozowania i rozwiązywania problemów. Ta możliwość konsolidacji danych monitorujących pozwala zespołom łatwo określić, czy opóźnienia lub błędy wynikają z sieci, kodu, problemu na poziomie hosta lub z innego źródła.

podstawowe przypadki użycia dla monitorowania sieci

niektóre szczególne przypadki użycia dla monitorowania sieci obejmują następujące:

-

monitorowanie centrów danych

inżynierowie sieci mogą wykorzystywać Monitorowanie sieci do zbierania danych w czasie rzeczywistym z centrów danych i ustawiania alertów, gdy pojawi się problem, taki jak awaria urządzenia, skok temperatury, przerwa w dostawie prądu lub problem z pojemnością sieci.

-

Monitorowanie sieci w chmurze

firmy, które hostują usługi w sieciach w chmurze, mogą korzystać z narzędzia do monitorowania sieci, aby zapewnić, że zależności aplikacji dobrze się ze sobą komunikują. Inżynierowie mogą również korzystać z monitorowania sieci, aby pomóc zrozumieć koszty sieci w chmurze, analizując, ile ruchu przechodzi między regionami lub ile ruchu jest obsługiwany przez różnych dostawców usług w chmurze.

-

Monitorowanie sieci dla aplikacji kontenerowych

kontenery umożliwiają zespołom pakowanie i dostarczanie aplikacji w wielu systemach operacyjnych. Często inżynierowie używają systemów orkiestracji kontenerów, takich jak Kubernetes, do tworzenia skalowalnych aplikacji rozproszonych. Niezależnie od tego, czy ich kontenerowe aplikacje działają w środowisku lokalnym, czy w chmurze, zespoły mogą korzystać z monitorowania sieci, aby upewnić się, że poszczególne składniki aplikacji prawidłowo komunikują się ze sobą.

firmy, które przyjmują podejście hybrydowe w hostingu swoich usług, mogą korzystać z monitorowania sieci w każdy z tych sposobów. W podejściu hybrydowym niektóre obciążenia zależą od wewnętrznie zarządzanych centrów danych, podczas gdy inne są zlecane do chmury. W takim przypadku można użyć narzędzia do monitorowania sieci, aby uzyskać Ujednolicony wgląd w metryki sieci lokalnej i chmurowej, a także kondycję danych przepływających między obydwoma środowiskami. Często stosuje się podejście hybrydowe, gdy organizacja jest w trakcie migracji do chmury.

wyzwania związane z monitorowaniem sieci

nowoczesne sieci są niezwykle duże i złożone, przesyłając miliony pakietów na sekundę. Aby rozwiązać problemy w sieci, inżynierowie tradycyjnie używają dzienników przepływów do badania ruchu między dwoma adresami IP, ręcznego logowania do serwerów za pomocą Secure Shell Access (SSH) lub zdalnego dostępu do sprzętu sieciowego w celu uruchomienia diagnostyki. Żaden z tych procesów nie działa dobrze na dużą skalę, zapewnia ograniczoną heurystykę kondycji sieci i brak danych kontekstowych z aplikacji i infrastruktury, które mogą rzucić światło na pierwotną przyczynę potencjalnych problemów z siecią.

Inżynierowie również borykają się z wyzwaniami związanymi z monitorowaniem sieci, gdy firmy przechodzą do chmury. Złożoność sieci zwiększa się, ponieważ obciążenia w chmurze i ich podstawowa infrastruktura mają dynamiczny i efemeryczny charakter. Krótkotrwałe instancje w chmurze mogą pojawiać się i znikać w zależności od zmian popytu użytkowników. Gdy te instancje w chmurze obracają się w górę iw dół, ich adresy IP również się zmieniają, co utrudnia śledzenie połączeń sieciowych tylko przy użyciu danych połączenia IP-to-IP. Wiele narzędzi do monitorowania nie pozwala na monitorowanie połączeń sieciowych między znaczącymi podmiotami, takimi jak usługi lub pods. Ponadto, ponieważ dostawca chmury zaopatruje infrastrukturę sieciową, problemy z siecią często są poza kontrolą klienta, co zmusza do przenoszenia obciążeń do innej strefy dostępności lub regionu, aby uniknąć problemów, dopóki nie zostaną naprawione.

narzędzia do monitorowania sieci

rozwiązania oparte na oprogramowaniu jako usłudze (SaaS), takie jak Datadog, niszczą silosy między zespołami inżynierskimi i wprowadzają holistyczne podejście do monitorowania sieci. Produkty do monitorowania sieci Datadog łączą dane sieciowe z danymi infrastruktury, aplikacji i doświadczeń użytkownika w jednym okienku.

monitorowanie urządzeń sieciowych (NDM) automatycznie wykrywa urządzenia od szerokiej gamy dostawców i pozwala analizować stan poszczególnych urządzeń. Możesz nawet aktywnie monitorować stan urządzeń za pomocą monitorów wykrywania anomalii w celu wykorzystania przepustowości i innych wskaźników.

monitorowanie wydajności sieci (npm) zapewnia wgląd w resztę stosu sieci i analizuje ruch w czasie rzeczywistym, gdy przepływa przez środowisko. Zespoły mogą monitorować komunikację między usługami, hostami, serwerami Kubernetes i innymi znaczącymi punktami końcowymi—nie tylko danymi połączenia IP. A łącząc dane sieciowe z innymi danymi i danymi telemetrycznymi, zespoły mają bogaty kontekst do identyfikowania i rozwiązywania problemów z wydajnością w dowolnym miejscu na swoim stosie.

aby uzyskać dodatkowe informacje z perspektywy użytkowników końcowych, możesz użyć Datadog Synthetic Monitoring. Testy syntetyczne pozwalają określić, jak działają interfejsy API i strony internetowe na różnych poziomach sieci (DNS, HTTP, ICMP, SSL, TCP). Datadog ostrzega o nieprawidłowym zachowaniu, takim jak wysoki czas reakcji, nieoczekiwany kod statusu lub zepsuta funkcja.